06371 Sicheres IT-Outsourcing am Beispiel des Bankensektors

|

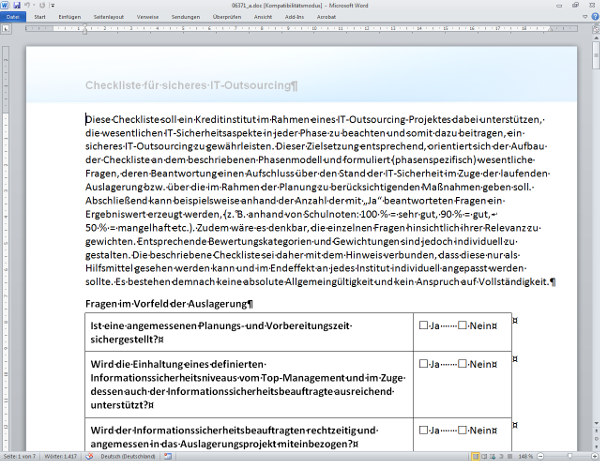

Im Allgemeinen entscheiden sich die Chefs vieler Kreditinstitute überwiegend aus Kostengründen für die (Teil-)Auslagerung von IT-Dienstleistungen. Oftmals stehen dem gewünschten Nutzen jedoch erhebliche Risiken gegenüber. Zudem müssen die Kreditinstitute entsprechende aufsichtsrechtliche Anforderungen beachten. Hier wird anhand eines strukturierten Vorgehensmodells und praxiserprobter Beispiele, Methoden und einer Checkliste gezeigt, welche sicherheitsrelevanten Aspekte und aufsichtsrechtlichen Anforderungen in den einzelnen Phasen eines Auslagerungsprozesses zu beachten sind. Ziel ist es, dass das auslagernde Institut anhand einer Checkliste erkennt, ob alle relevanten Aspekte im Zuge des Auslagerungsprozesses beachtet wurden und die Sicherheit des IT-Outsourcing-Projekts somit grundsätzlich gegeben ist. Arbeitshilfen: von: |

1 Grundlagen

Outsourcing

Der Begriff „Outsourcing” hat sich im amerikanischen Wirtschaftsleben entwickelt und fand in den 90er Jahren erstmals Eingang in die Fachdiskussion – insbesondere in den Bereichen Informationsmanagement und Wirtschaftsinformatik. Er setzt sich aus den Wörtern Outside, Resource und Using zusammen. Dies bedeutet sinngemäß übersetzt „Mittel von außen gebrauchen”. Im Deutschen wird auch oftmals der Begriff „Auslagerung” verwendet. Die Begrifflichkeit beschreibt den Vorgang einer Übertragung von betrieblichen Funktionen auf einen externen Dienstleister, wobei das auslagernde Unternehmen jedoch auf dem Markt bestehen bleibt. Die Leistungen des Dienstleisters beziehen sich dabei auf (Teil-)Leistungen, die von dem auslagernden Unternehmen zuvor selbst erbracht wurden. Im Kontext des Bankensektors ist jedoch insbesondere die aufsichtsrechtliche Definition des Auslagerungsbegriffs zu betrachten. So liegt laut Allgemeinem Teil (AT) 9 Textziffer (Tz. ) 1 MaRisk eine Auslagerung immer dann vor, wenn „ein anderes Unternehmen mit der Wahrnehmung solcher Aktivitäten und Prozesse im Zusammenhang mit der Durchführung von Bankgeschäften, Finanzdienstleistungen oder sonstigen institutstypischen Dienstleistungen beauftragt wird, die ansonsten vom Institut selbst erbracht würden.”

Der Begriff „Outsourcing” hat sich im amerikanischen Wirtschaftsleben entwickelt und fand in den 90er Jahren erstmals Eingang in die Fachdiskussion – insbesondere in den Bereichen Informationsmanagement und Wirtschaftsinformatik. Er setzt sich aus den Wörtern Outside, Resource und Using zusammen. Dies bedeutet sinngemäß übersetzt „Mittel von außen gebrauchen”. Im Deutschen wird auch oftmals der Begriff „Auslagerung” verwendet. Die Begrifflichkeit beschreibt den Vorgang einer Übertragung von betrieblichen Funktionen auf einen externen Dienstleister, wobei das auslagernde Unternehmen jedoch auf dem Markt bestehen bleibt. Die Leistungen des Dienstleisters beziehen sich dabei auf (Teil-)Leistungen, die von dem auslagernden Unternehmen zuvor selbst erbracht wurden. Im Kontext des Bankensektors ist jedoch insbesondere die aufsichtsrechtliche Definition des Auslagerungsbegriffs zu betrachten. So liegt laut Allgemeinem Teil (AT) 9 Textziffer (Tz. ) 1 MaRisk eine Auslagerung immer dann vor, wenn „ein anderes Unternehmen mit der Wahrnehmung solcher Aktivitäten und Prozesse im Zusammenhang mit der Durchführung von Bankgeschäften, Finanzdienstleistungen oder sonstigen institutstypischen Dienstleistungen beauftragt wird, die ansonsten vom Institut selbst erbracht würden.”

Risiko

Jede Auslagerung ist mit Risiken verbunden. Das Risiko kann als Vorhersage eines möglichen Schadens angesehen werden. Es wird häufig als Kombination aus der Wahrscheinlichkeit eines möglichen Schadens und dem zu erwartendem Schadensausmaß angesehen. Das Risiko unterscheidet sich von einer Gefährdung hinsichtlich der Tatsache, dass es bereits eine Bewertung der Relevanz für den betrachteten Sachverhalt impliziert. Im Zuge von Auslagerungen bei Kreditinstituten werden insbesondere operationelle Risiken betrachtet. Diese werden entsprechend der Definition des Baseler Komitees für Bankenaufsicht (BCBS) im Rahmen von Basel II als „Gefahr von Verlusten, die in Folge der Unangemessenheit oder des Versagens von internen Verfahren, Menschen und Systemen oder von externen Ereignissen auftreten”, beschrieben. „Die Definition schließt Rechtsrisiken ein, beinhaltet aber nicht strategische Risiken oder Reputationsrisiken.” Beispiele für operationelle Risiken sind u. a.:

Jede Auslagerung ist mit Risiken verbunden. Das Risiko kann als Vorhersage eines möglichen Schadens angesehen werden. Es wird häufig als Kombination aus der Wahrscheinlichkeit eines möglichen Schadens und dem zu erwartendem Schadensausmaß angesehen. Das Risiko unterscheidet sich von einer Gefährdung hinsichtlich der Tatsache, dass es bereits eine Bewertung der Relevanz für den betrachteten Sachverhalt impliziert. Im Zuge von Auslagerungen bei Kreditinstituten werden insbesondere operationelle Risiken betrachtet. Diese werden entsprechend der Definition des Baseler Komitees für Bankenaufsicht (BCBS) im Rahmen von Basel II als „Gefahr von Verlusten, die in Folge der Unangemessenheit oder des Versagens von internen Verfahren, Menschen und Systemen oder von externen Ereignissen auftreten”, beschrieben. „Die Definition schließt Rechtsrisiken ein, beinhaltet aber nicht strategische Risiken oder Reputationsrisiken.” Beispiele für operationelle Risiken sind u. a.:

| • | personelle Risiken, wie Mitarbeiterdelikte und menschliche Fehler, |

| • | Prozessrisiken, wie Unterbrechungen im Geschäftsablauf, |

| • | Systemrisiken, wie z. B. der Ausfall eines IT-Systems, oder |

| • | externe Risiken, wie z. B. Delikte von Drittparteien. |

Informationssicherheitsziele

Mithilfe der Informationssicherheit soll dem Risiko entgegengewirkt werden. Ziel der Informationssicherheit ist folglich die Einhaltung der drei Schutzziele Vertraulichkeit, Integrität und Verfügbarkeit für alle geschäftsrelevanten Informationen. Sie dient – bezogen auf das Institut – der Abwehr von Gefahren bzw. Bedrohungen, die vor, während und nach der Verarbeitung von Informationen auftreten können. Durch die Minimierung von Risiken können so die Auswirkungen wirtschaftlicher Schäden reduziert werden.

Mithilfe der Informationssicherheit soll dem Risiko entgegengewirkt werden. Ziel der Informationssicherheit ist folglich die Einhaltung der drei Schutzziele Vertraulichkeit, Integrität und Verfügbarkeit für alle geschäftsrelevanten Informationen. Sie dient – bezogen auf das Institut – der Abwehr von Gefahren bzw. Bedrohungen, die vor, während und nach der Verarbeitung von Informationen auftreten können. Durch die Minimierung von Risiken können so die Auswirkungen wirtschaftlicher Schäden reduziert werden.